Lutte contre la fraude aux paiements : comment faire mieux… pour moins cher ?

Le consensus semble être général dans la filière paiement : la fraude au paiement augmente, se complexifie, et il est indispensable de la combattre pour redonner confiance aux clients et diminuer la charge globale de cette fraude.

Mais des voix discordantes s’élèvent également, de plus en plus audibles, pour protester contre des mesures de « sécurisation » qui nuisent à l’expérience client en vente à distance tout particulièrement (et in fine au taux de finalisation des paniers et donc au chiffre d’affaires), la mise en place de ces mesures de sécurisation pour un commerçant donné induisant des coûts de projet et d’infrastructure dépassant de loin le coût finalement très faible de la fraude…

L’évolution de la fraude aux moyens de paiement vue par les commerçants, et les mesures prises en rapport avec le coût de la fraude

Le rapport de l’Observatoire de la Sécurité des Moyens de Paiement 2021 [1] présentait un constat finalement assez nuancé, et dans la droite ligne de l’évolution amorcée depuis 2015 : si l’usage des chèques est en diminution constante, ce moyen de paiement est celui qui est le plus soumis à la fraude relativement, avec des taux de fraude très élevés. La carte bancaire reste le moyen de paiement le plus sûr, en particulier en paiement « physique » :

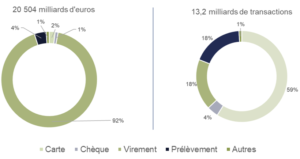

L’usage des moyens de paiement au premier semestre 2021

L’essor constant de la vente à distance, encore accéléré par la crise sanitaire liée au COVID19, emporte avec lui une augmentation du taux de fraude sur ce type de paiement, mais principalement concentré sur les paiements sur des sites hors Europe, ce qui va dans le sens d’une bonne efficacité des mesures de sécurisation successives prises et appliquées au niveau européen :

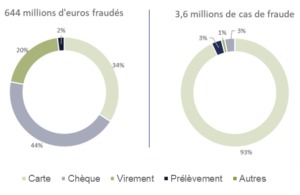

La fraude aux moyens de paiement au premier semestre 2021

La question est néanmoins : à quel prix ? Car si le coût de la fraude est une donnée largement analysée, décryptée, et connue de tous, elle ne dit rien du coût des mesures qui ont contribuées à la maintenir à ce niveau pour contrer la créativité, les moyens technologiques et le terrain de jeu toujours plus grands des fraudeurs. Et ces mesures se traduisent en projets de grande ampleur pour maintenir les chaînes de paiement à jour des évolutions règlementaires et autres normes de marché, à la fois pour les constructeurs de matériel, les éditeurs de solution monétique, les prestataires de services de paiement, les banques émettrices et les commerçants eux-mêmes… Voire l’ensemble de ces acteurs à la fois (PCI-DSS [2]) !

Prenons l’exemple d’un distributeur B2C qui vend à la fois en magasin dans son réseau en propre, mais également en vente à distance sur internet, et assure l’après-vente par téléphone (avec la capacité de rembourser le client par ce biais). La mise en place de l’authentification forte sur les paiements par internet va nécessiter une évolution du protocole d’échange de données sur son canal de vente à distance, ce qui va également avoir des répercussions sur son canal téléphonique. Par ailleurs, l’évolution des normes de sécurisation PCI-PTS [3]

des terminaux de paiement physiques, va l’amener, sinon à renouveler son parc de TPE [4], du moins à faire évoluer les versions logicielles et l’émission des messages de remise (un nouveau projet à la clé). Enfin, la mise en conformité de sa chaine de paiement à PCI-DSS va entrainer un audit approfondi de la sécurité de l’ensemble des serveurs, liens, et protocoles de connexion ou d’échange de données. L’enjeu de ces projets ? Aucune amélioration notable pour le client (voire un parcours de paiement complexifié par l’empilement des mesures de contrôle et/ou un plus grand risque de refus de transaction), mais simplement une exigence de conformité règlementaire et finalement peu de gain sur la fraude.

Un coût de la fraude aujourd’hui assumé et réparti entre les émetteurs [5], les acquéreurs [6] (donc les banques) et les commerçants

Jusqu’en 2019, lorsqu’une fraude était détectée sur un paiement monétique, le plus souvent par l’acquéreur ou par réclamation de l’émetteur à l’acquéreur, la transaction était rejetée, et la responsabilité en incombait en premier lieu à la banque du commerçant.

Depuis la DSP2 (Directive des Services de Paiement), la responsabilité sera directement transférée au commerçant si les données de la transaction font apparaitre une exemption d’authentification forte (pour une transaction de faible montant, ou sur demande du commerçant…).

Ce « rééquilibrage » de la charge de la fraude met ainsi les commerçants devant des exigences contradictoires : favoriser le parcours de paiement « sans couture » des clients ou bien diminuer leur charge de la fraude potentielle.

Des mesures de sécurisation toujours plus coûteuses… qui conduisent les fraudeurs à développer de nouveaux modes de fraude, plutôt par vol de données ou usurpation d’identité

Passée la (longue) phase de rodage des nouvelles mesures d’authentification forte (SCA, Strong Customer Authentication [7]) caractérisée par une hausse sensible des paiements refusés (de l’ordre de 15%), personne ne peut néanmoins nier l’intérêt de telles mesures en termes, sinon de sécurisation effective des paiements, du moins d’augmentation de la confiance en les systèmes de paiement, l’histoire montre néanmoins que la capacité d’adaptation des fraudeurs est au moins au niveau de la rapidité d’évolution des normes techniques… Avec en résultante un taux de fraude global constant de l’ordre d’un euro de fraude pour 600 euros dépensés, mais variable dans la forme prise : d’une fraude unitaire, artisanale, peu outillée, on est peu à peu passé à une fraude industrielle, technologique, internationale et structurée, puis à une fraude intelligente, polymorphe et adaptative. Ce qui signifie que l’avenir n’est peut-être pas tant à un verrouillage des formes de fraude identifiées mais plutôt à une adaptation intelligente des systèmes à des fraudes non encore survenues.

La mise en conformité des architectures de paiement avec la règlementation n’est pas une option, et c’est tant mieux. Elle contribue à faire progresser la confiance dans les moyens de paiement digitaux, et à faciliter la vie de tous les acteurs de cette chaine. Mais il est peut être temps de faire entrer dans la balance le coût de ces projets, avant de les considérer comme une absolue nécessité règlementaire et le rapport entre leur cout (y compris en terme d’expérience client) et leur efficacité. Par exemple, adopter une approche par les risques dans la lutte contre la fraude pour faire entrer en ligne de compte le potentiel de gain lié à la mesure de sécurisation d’un canal de vente, ou s’appuyer sur les nouveaux outils apprenants de lutte contre la fraude proposés par les PSP et éditeurs de solutions innovantes.

François Didiot

Senior Manager Fincley Consulting

francois.didiot@fincley.com

[1] https://www.banque-france.fr/stabilite-financiere/observatoire-de-la-securite-des-moyens-de-paiement

[2] PCI-DSS : Payment Card Industry – Data Security Standard : Norme de sécurité sur le stockage, le traitement et la transmission des données carte sensibles. Les données carte sensibles au sens PCI-DSS sont celles relatives au titulaire de la carte : •Les nom et prénom(s), •Le PAN (Primary Account Number), •Le code de service, •La date d’expiration, •La signature; ainsi que les données d’authentification : •La puce EMV (Europay, Mastercard, Visa), •L’hologramme, •Les données de la bande magnétique, •Le cryptogramme visuel (CVV2).

[3] PCI-PTS : Payment Card Industry PIN Transaction Security Standard norme de sécurité des transactions PIN du conseil de PCI. La norme PTS est un ensemble de critères d’évaluation modulaire pour l’acceptation du code PIN par les terminaux de point d’interaction (POI).

[4] TPE – Terminal de Paiement Eléctronique : Appareil permettant l’encaissement par carte bancaire ou privative.

[5] Acquéreur : Organisme financier qui met à disposition de son client (un commerçant, artisan ou profession libérale) des services d’acquisition de transactions de paiement électronique, notamment grâce à un terminal de paiement électronique (TPE). Plus généralement, il s’agit de la banque du commerçant (pour les paiements) ou la banque du GAB/DAB où s’effectue le retrait.

[6] Emetteur : Organisme financier (généralement une banque) qui met à la disposition de son client (le porteur) un support ou moyen de paiement (la carte bancaire).

[7] SCA – Strong Customer Authentication : La nouvelle Directive Européenne sur les Services de Paiement (DSP2) demande une Authentification Forte du Client (en anglais « Strong Customer Authentication » ou SCA) pour renforcer la sécurité des transactions et la protection des données sensibles. La DSP2 a mandaté l’Autorité Bancaire Européenne (EBA) pour élaborer un projet de norme technique réglementaire (Regulatory Technical Standard RTS) spécifiant les exigences de l’Authentification Forte du Client et les éventuelles exemptions.